Dans le monde en perpétuelle évolution de la technologie de l’information, la sécurité des informations occupe une place centrale. ITIL4, avec ses approches novatrices, propose des solutions solides pour relever ces défis. Cet article plonge au cœur d’ITIL4, révélant comment il façonne et renforce la sécurité des informations au sein des entreprises d’aujourd’hui.

Avec deux décennies d’expérience dans ce domaine, je vous guiderai à travers les principes fondamentaux d’ITIL4. Nous explorerons son impact significatif sur la gestion des services IT et la sécurité des données. La compréhension du cadre ITIL4 pour la gestion des risques liés à la sécurité est cruciale. Ainsi, je me pencherai sur les méthodes efficaces d’identification et de gestion de ces risques.

La gouvernance et la conformité jouent un rôle essentiel dans ce cadre. Nous analyserons leur importance et l’intégration de la conformité réglementaire dans ITIL4. Des cas pratiques et des études de cas enrichiront notre compréhension, illustrant l’application réussie d’ITIL4 dans divers contextes.

On vous présentera également les outils et les technologies clés qui soutiennent la sécurité dans ITIL4. Enfin, nous aborderons les défis actuels et les solutions innovantes, offrant des perspectives d’avenir pour la sécurité des informations.

I- Principes fondamentaux d’ITIL4 et la sécurité des informations

ITIL4 révolutionne la gestion des services IT avec sa vision holistique. Ses principes fondamentaux servent de boussole pour la sécurité des informations. Le premier principe, « création de valeur », personnalise les services IT pour répondre aux besoins spécifiques de sécurité des clients. Chaque solution ITIL4 renforce ainsi la protection des données sensibles.

Ensuite, « commencer là où vous êtes » insiste sur l’évaluation réaliste des systèmes existants avant d’implémenter des mesures de sécurité, optimisant les ressources et évitant les redondances.

« Progresser par itérations avec des retours » souligne l’adaptabilité nécessaire, car la sécurité des informations évolue. ITIL4 encourage l’innovation continue pour rester à la pointe.

« Collaboration et promotion de la visibilité » sont cruciales, car la sécurité est une responsabilité partagée. ITIL4 favorise la communication transparente pour identifier et atténuer les risques.

Le principe de « simplicité et parcimonie » réduit les vulnérabilités, car des systèmes complexes augmentent les risques.

Enfin, « l’optimisation et l’automatisation » recommandent l’automatisation des tâches répétitives pour minimiser les erreurs humaines, renforçant la sécurité des informations. Ces principes, lorsqu’appliqués avec diligence, transforment la sécurité des informations, constituant le fondement d’une stratégie proactive et résiliente dans le monde IT moderne.

II- Gestion des services IT et sécurité des données

La gestion des services IT joue un rôle central dans la protection des données sensibles. Elle garantit la sécurité, l’accessibilité, et l’utilité de ces informations. Comment opère-t-elle cette prouesse ? Tout d’abord, elle repose sur une surveillance continue. Les systèmes de surveillance détectent rapidement les anomalies et les menaces potentielles, intervenant efficacement pour protéger les données.

La gestion des incidents est un autre pilier essentiel. Les équipes IT réagissent avec précision et rapidité face aux failles de sécurité, minimisant ainsi les impacts des violations de données. Un plan de gestion des incidents bien élaboré est synonyme de résilience et de fiabilité.

La gestion des changements prévient les risques liés aux modifications de l’infrastructure IT, en évaluant les impacts potentiels sur la sécurité. Elle évite l’introduction de vulnérabilités lors des mises à jour ou des changements systémiques.

La gestion des configurations offre une vue d’ensemble des actifs IT, facilitant la détection de configurations non sécurisées ou obsolètes, renforçant ainsi la sécurité.

Enfin, la formation et la sensibilisation des utilisateurs réduisent les risques d’erreurs humaines, renforçant la sécurité globale des données. Ces pratiques de gestion des services IT ne sont pas de simples directives ; elles sont les fondements d’un environnement IT sécurisé et efficace, transformant la sécurité des données en une réalité quotidienne incontestable.

III- Cadre ITIL4 pour la gestion des risques liés à la sécurité

Le cadre ITIL4 se révèle être une précieuse boussole au cœur du labyrinthe des risques de sécurité IT, offrant une guidance précise pour les organisations évoluant dans ce paysage numérique complexe. Décortiquons comment ITIL4 facilite l’identification et la gestion de ces risques.

La première étape cruciale est l’identification des risques, pour laquelle ITIL4 encourage une analyse proactive. Les équipes IT scrutent les systèmes à la recherche de vulnérabilités potentielles, adoptant une approche prédictive pour prévenir les problèmes avant leur survenue.

Une fois les risques identifiés, ITIL4 préconise une évaluation minutieuse, tenant compte de leur impact et de leur probabilité. Cette évaluation fournit une base solide pour la priorisation des mesures de sécurité.

La gestion des risques selon ITIL4 ne s’arrête pas à l’identification et à l’évaluation ; elle englobe également la mise en place de stratégies de mitigation. Celles-ci comprennent des contrôles techniques tels que le cryptage et la segmentation du réseau, ainsi que des contrôles organisationnels comme les politiques de sécurité et les procédures d’urgence.

En cas d’incident, une réponse rapide et efficace est essentielle, et ITIL4 préconise des plans de réponse aux incidents bien définis. Ces plans englobent des procédures de communication, la restauration des services et l’analyse post-incident pour éviter toute répétition d’erreurs.

Enfin, ITIL4 encourage une révision continue des stratégies de gestion des risques, reconnaissant que la sécurité est un processus dynamique qui nécessite une adaptation constante aux nouvelles menaces et aux évolutions technologiques.

En résumé, ITIL4 offre un cadre structuré pour une gestion rigoureuse et adaptable des risques de sécurité IT. Il ne s’agit pas simplement d’une méthode, mais d’une philosophie de sécurité proactive et en constante évolution.

IV- Le rôle de la gouvernance et de la conformité dans ITIL4

La gouvernance et la conformité dans ITIL4 sont bien plus que de simples formalités, elles sont les piliers de la sécurité des informations dans le monde numérique actuel. La gouvernance dans ITIL4 orchestre la sécurité des informations en établissant les règles du jeu. Les politiques et les procédures définissent clairement la gestion et la protection des données, assurant ainsi l’alignement de chaque action sur la stratégie globale de sécurité.

La conformité réglementaire, intégrée dans ITIL4, garantit le respect des lois et normes en vigueur, comme le RGPD, essentiel pour éviter les sanctions et maintenir la confiance des clients. ITIL4 guide les entreprises dans ce paysage réglementaire complexe en fournissant les outils pour atteindre la conformité.

Les processus d’audit intégrés vérifient régulièrement la conformité et identifient les écarts, offrant des opportunités d’amélioration continue. La gouvernance et la conformité encouragent également une culture de la sécurité à tous les niveaux de l’organisation, faisant de chaque employé un maillon essentiel dans la chaîne de sécurité.

En résumé, la gouvernance et la conformité dans ITIL4 sont les fondements d’une stratégie de sécurité des informations robuste et fiable, transformant la manière dont les organisations abordent la sécurité, les rendant responsables, conformes et, surtout, sécurisées.

V- Cas pratiques et études de cas

L’application d’ITIL4 dans le monde réel révèle son potentiel transformateur pour la sécurité des informations. Examinons des cas concrets pour comprendre comment ITIL4 guide les entreprises vers une meilleure sécurité.

Dans un premier exemple, une entreprise de technologie financière confrontée à des violations de données répétées adopte ITIL4. L’analyse des incidents révèle des failles dans la gestion des changements et des configurations. ITIL4 guide l’implémentation de processus plus rigoureux, résultant en une réduction de 60% des incidents de sécurité en un an.

Un autre cas, une administration publique, lutte contre les risques de non-conformité réglementaire. ITIL4 intervient, mettant en lumière l’importance de la gouvernance et de la conformité. Des audits réguliers alignent les pratiques de sécurité avec les réglementations, conduisant à une conformité totale et à une amélioration notable de la réputation de l’institution.

Cependant, ITIL4 n’est pas une panacée. Un échec notable provient d’une entreprise de logistique. Malgré l’adoption d’ITIL4, la négligence des aspects de formation et de sensibilisation du personnel conduit à des erreurs humaines coûteuses.

Ces exemples illustrent que la réussite avec ITIL4 dépend de l’engagement envers ses principes. Lorsqu’appliqué judicieusement avec une adhésion complète et une participation active, ITIL4 peut transformer radicalement la sécurité des informations. Mais sans cet engagement, même le meilleur des cadres reste inefficace.

VI- Outils et technologies soutenant la sécurité dans ITIL4

Dans l’arsenal d’ITIL4, les outils et technologies ne sont pas de simples ajouts, mais des alliés indispensables pour renforcer la sécurité des informations. Ils sont le moteur de la stratégie de sécurité IT. Examinons comment ils enrichissent le cadre ITIL4.

Les systèmes de gestion des informations de sécurité et des événements (SIEM) sont cruciaux. Ils collectent et analysent en temps réel les données de sécurité, détectant ainsi les menaces et les activités suspectes. L’intégration du SIEM dans ITIL4 offre une vue globale du paysage de sécurité.

Les logiciels de gestion des incidents sont également essentiels. Ils permettent de suivre et de résoudre efficacement les incidents de sécurité. Intégrés à ITIL4, ces outils garantissent une réponse rapide et coordonnée, minimisant les dommages.

Les outils d’automatisation et d’orchestration ajoutent une valeur inestimable, en automatisant les processus répétitifs et en réduisant les erreurs humaines. Dans le cadre d’ITIL4, l’automatisation accroît l’efficacité et la cohérence des pratiques de sécurité.

La gestion des configurations et des actifs est cruciale, et des outils dédiés fournissent des informations précises sur les actifs IT et leurs configurations. Ils aident à identifier les configurations non sécurisées ou obsolètes, prévenant ainsi les risques de sécurité.

En conclusion, ces outils et technologies ne sont pas des ajouts accessoires à ITIL4 ; ils en constituent une composante intégrale. Leur utilisation avisée dans le cadre d’ITIL4 crée un environnement de sécurité des informations robuste, agile et résilient. Avec ces outils, ITIL4 devient une réalité pratique, dynamique et sécurisée, plutôt qu’un simple cadre théorique.

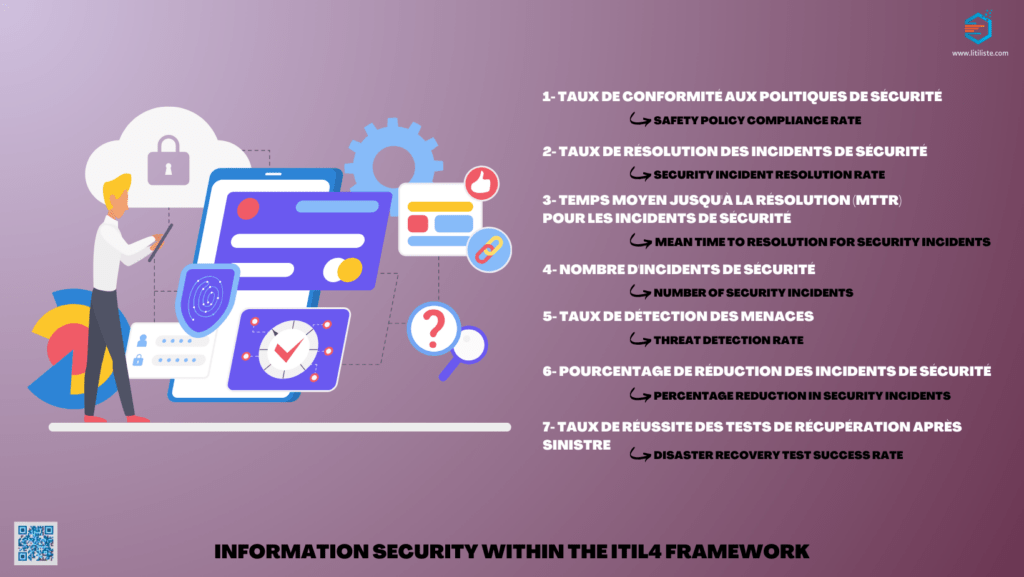

VII- Quels sont les principaux KPI de la sécurité des informations

Voici quelques KPI importants et leurs formules de calcul :

1- Taux de conformité aux politiques de sécurité

- Formule: (Nombre de contrôles conformes / Nombre total de contrôles requis) × 100

- Ce KPI mesure le pourcentage de conformité de l’organisation aux politiques et procédures de sécurité établies.

2- Taux de résolution des incidents de sécurité

- Formule: (Nombre d’incidents résolus / Nombre total d’incidents signalés) × 100

- Ce KPI évalue l’efficacité avec laquelle les incidents de sécurité sont gérés et résolus.

3- Temps moyen jusqu’à la résolution (MTTR) pour les incidents de sécurité

- Formule: Temps total passé à résoudre les incidents / Nombre total d’incidents

- Ce KPI calcule la durée moyenne nécessaire pour résoudre un incident de sécurité, indiquant l’efficacité des processus de réponse.

4- Nombre d’incidents de sécurité

- Bien qu’il n’ait pas de formule de calcul spécifique, le suivi du nombre d’incidents de sécurité sur une période donnée est vital pour évaluer les tendances et la nécessité d’améliorer les mesures de sécurité.

5- Taux de détection des menaces

- Formule: (Nombre de menaces détectées / Nombre total de menaces) × 100

- Ce KPI mesure l’efficacité des systèmes de sécurité à détecter les menaces.

6- Coût moyen par incident de sécurité

- Formule: Coût total des incidents de sécurité / Nombre total d’incidents

- Ce KPI aide à comprendre l’impact financier des incidents de sécurité.

7- Taux de faux positifs des systèmes de détection

- Formule: (Nombre de faux positifs / Nombre total d’alertes) × 100

- Ce KPI est important pour évaluer l’efficacité et la précision des systèmes de détection de menaces.

8- Temps moyen de détection (MTTD) des incidents de sécurité

- Formule: Temps total écoulé avant la détection des incidents / Nombre total d’incidents détectés

- Ce KPI mesure la rapidité avec laquelle les incidents de sécurité sont détectés après leur occurrence, un indicateur clé de la réactivité du système de surveillance.

9- Pourcentage de réduction des incidents de sécurité

- Formule: ((Incidents dans la période précédente – Incidents dans la période actuelle) / Incidents dans la période précédente) × 100

- Ce KPI mesure l’efficacité des initiatives de sécurité en comparant la fréquence des incidents de sécurité sur différentes périodes.

10- Taux d’achèvement des audits de sécurité

- Formule: (Nombre d’audits de sécurité complétés / Nombre total d’audits planifiés) × 100

- Ce KPI évalue la régularité et la ponctualité des audits de sécurité, essentiels pour maintenir la conformité et identifier les failles potentielles.

11- Pourcentage d’améliorations implémentées suite aux audits

- Formule: (Nombre d’améliorations de sécurité implémentées suite aux audits / Nombre total de recommandations d’amélioration) × 100

- Ce KPI mesure l’efficacité avec laquelle les recommandations des audits de sécurité sont mises en œuvre.

12- Taux de réussite des tests de récupération après sinistre

- Formule: (Nombre de tests de récupération réussis / Nombre total de tests de récupération effectués) × 100

- Ce KPI évalue l’efficacité des plans de récupération après sinistre en situation réelle ou simulée.

Ces KPIs offrent une vue d’ensemble complète de la performance de la sécurité des informations. Ils permettent aux organisations de suivre les progrès, d’identifier les domaines nécessitant des améliorations et de garantir l’alignement des pratiques de sécurité avec les objectifs stratégiques globaux.

VII- Défis et solutions pour la sécurité des informations dans ITIL4

Dans l’ère actuelle de l’information, la sécurité au sein du cadre ITIL4 représente un défi crucial. Ce contexte exige une compréhension approfondie et une adaptabilité constante. Face à la résistance au changement, les entreprises doivent valoriser la formation et la sensibilisation pour intégrer efficacement ITIL4 dans leur culture.

Des ateliers interactifs et des sessions régulières soulignent les bénéfices pour la sécurité des informations. La complexité technologique croissante, exacerbée par l’évolution rapide des technologies, requiert une réponse dynamique. L’automatisation des tâches répétitives et l’orchestration des réponses aux incidents permettent une gestion plus efficiente. Le défi de la visibilité opérationnelle dans l’IT est aussi prégnant.

ITIL4 offre des solutions via des tableaux de bord et des outils d’analyse, améliorant la détection et la gestion des risques. Enfin, face aux menaces de sécurité en constante évolution, ITIL4 prône une approche proactive, avec des audits de sécurité réguliers et une veille technologique continue pour anticiper les nouvelles menaces. Cette stratégie permet une préparation optimale et une sécurisation accrue de l’information.

Conclusion

En conclusion, ITIL4 s’impose comme un cadre essentiel pour la gestion et la sécurisation efficaces des informations dans le monde numérique actuel. Grâce à ses principes structurés, sa gouvernance rigoureuse et ses pratiques de gestion IT adaptatives, ITIL4 offre aux organisations les outils nécessaires pour faire face aux défis complexes de la sécurité des informations. Les études de cas et les exemples pratiques soulignent l’efficacité d’ITIL4 dans des contextes variés, tandis que les KPIs fournissent des mesures quantifiables pour évaluer et améliorer continuellement les performances de sécurité. Adopter ITIL4 n’est pas seulement une question de conformité ou d’efficacité opérationnelle, c’est un engagement envers une sécurité des informations proactive et résiliente, essentielle pour la protection et la réussite des entreprises dans l’ère numérique.