Gestion des incidents : pilier de la continuité de service et de la performance opérationnelle

Introduction

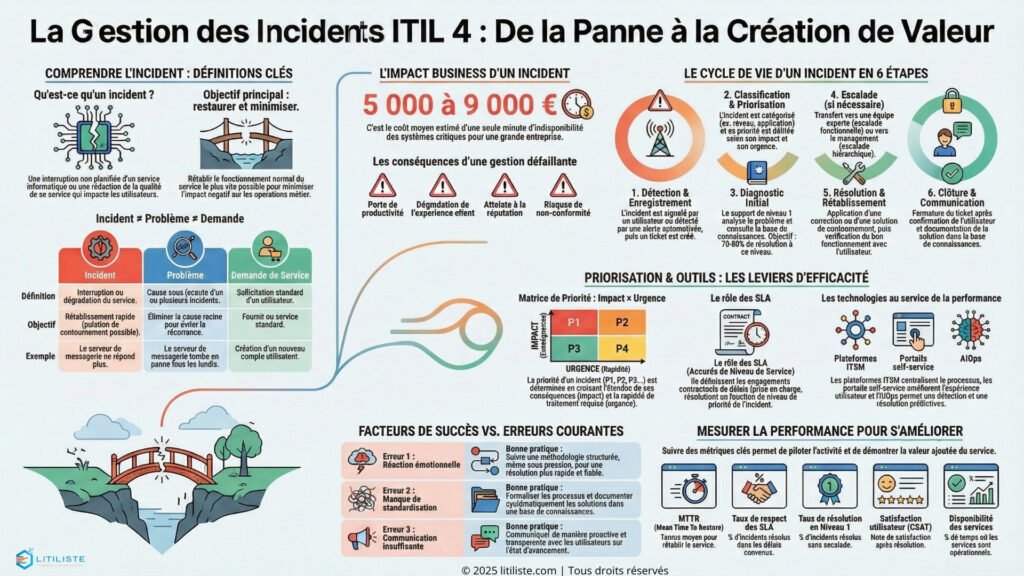

Dans un environnement professionnel où la disponibilité des systèmes d’information conditionne directement la productivité des équipes et la satisfaction des clients, la gestion des incidents s’impose comme un processus stratégique de premier plan. Chaque interruption de service, même mineure, génère des impacts mesurables : perte de revenus, dégradation de l’expérience utilisateur, atteinte à la réputation. Pour les dirigeants et responsables IT, maîtriser ce processus n’est plus une option technique, mais un impératif business.

Cet article explore la gestion des incidents selon les meilleures pratiques ITIL 4, en démontrant comment ce processus contribue à la résilience organisationnelle, à la maîtrise des risques opérationnels et à la création de valeur durable pour l’entreprise.

1. Définition et rôle stratégique de la gestion des incidents

Qu’est-ce qu’un incident ?

Un incident se définit comme une interruption non planifiée d’un service informatique ou une réduction de la qualité de ce service. Il peut s’agir d’une panne totale empêchant l’accès à une application critique, d’un ralentissement significatif des performances, ou d’un dysfonctionnement partiel affectant certaines fonctionnalités.

Contrairement à une perception courante, un incident n’est pas nécessairement une défaillance technique majeure. Une simple erreur de configuration, une saturation temporaire des ressources ou un problème réseau ponctuel constituent des incidents dès lors qu’ils impactent la capacité des utilisateurs à exercer leurs activités normalement.

Objectif principal de la gestion des incidents

L’objectif fondamental de la gestion des incidents consiste à rétablir le fonctionnement normal du service dans les meilleurs délais, en minimisant l’impact négatif sur les opérations métier. Cette définition met en évidence deux dimensions essentielles :

La rapidité de résolution : chaque minute d’indisponibilité représente un coût direct et indirect pour l’organisation. La gestion des incidents vise donc à réduire le temps moyen de résolution (MTTR) par des mécanismes efficaces de détection, de diagnostic et d’intervention.

La minimisation de l’impact business : au-delà de la dimension technique, la gestion des incidents s’attache à limiter les conséquences sur la continuité des activités, la satisfaction des utilisateurs et la réputation de l’entreprise.

Distinction entre incident, problème et demande de service

La confusion entre ces trois concepts constitue une source fréquente d’inefficacité dans les organisations. Clarifier ces définitions permet d’orienter chaque situation vers le processus approprié :

L’incident représente une interruption ou une dégradation effective du service. L’accent est mis sur le rétablissement rapide, parfois via une solution de contournement temporaire. Exemple : un serveur de messagerie qui ne répond plus.

Le problème désigne la cause sous-jacente, souvent inconnue, d’un ou plusieurs incidents. La gestion des problèmes cherche à identifier et éliminer définitivement cette cause racine pour éviter la récurrence. Exemple : identifier pourquoi le serveur de messagerie tombe en panne tous les lundis matins.

La demande de service correspond à une sollicitation légitime de l’utilisateur ne résultant pas d’un dysfonctionnement : demande d’accès, de modification de droits, de fourniture d’équipement standard. Exemple : demande de création d’un nouveau compte utilisateur.

Cette distinction structurelle permet d’allouer les ressources de manière optimale et de mesurer précisément la performance de chaque processus.

Pourquoi la gestion des incidents est critique pour les organisations modernes

Dans l’économie numérique actuelle, les organisations dépendent de leurs systèmes d’information de manière exponentielle. Une étude récente évalue le coût moyen d’une minute d’indisponibilité des systèmes critiques entre 5 000 et 9 000 euros pour les grandes entreprises, pouvant atteindre plusieurs centaines de milliers d’euros dans certains secteurs comme la finance ou le e-commerce.

Au-delà de l’aspect financier direct, une gestion défaillante des incidents engendre des conséquences multiples :

- Perte de productivité : les collaborateurs immobilisés par un dysfonctionnement système ne peuvent accomplir leurs missions

- Dégradation de l’expérience client : les interruptions de service affectent directement la satisfaction et la fidélisation

- Atteinte à la réputation : les pannes récurrentes ou prolongées endommagent l’image de marque

- Risques de conformité : certaines interruptions peuvent entraîner des violations réglementaires avec sanctions associées

- Surcharge des équipes : une gestion chaotique génère stress et inefficacité pour les équipes IT

Pour les dirigeants, investir dans une gestion structurée des incidents constitue donc un levier stratégique de résilience et de compétitivité.

2. Les objectifs clés de la gestion des incidents

Rétablir le service le plus rapidement possible

La vitesse de résolution représente le premier indicateur de performance d’une gestion des incidents efficace. Cet objectif ne signifie pas précipitation ou improvisation, mais déploiement méthodique de processus optimisés permettant de restaurer la disponibilité du service dans les meilleurs délais.

Cette rapidité repose sur plusieurs facteurs : disponibilité d’une base de connaissances documentant les résolutions antérieures, automatisation de la détection et de certaines actions de remédiation, compétences techniques actualisées des équipes, circuits d’escalade clairement définis.

L’objectif de rapidité s’articule avec celui de qualité : une résolution rapide mais incomplète qui génère une récurrence n’est pas une réussite. La gestion des incidents vise donc un équilibre optimal entre célérité et pérennité de la solution.

Minimiser l’impact sur les activités métiers

Chaque incident n’affecte pas l’organisation avec la même intensité. Un dysfonctionnement sur une application utilisée par trois personnes diffère radicalement d’une panne impactant l’ensemble du système de gestion commerciale en période de clôture mensuelle.

La gestion des incidents intègre cette dimension business à travers :

- La priorisation différenciée : les ressources se concentrent d’abord sur les incidents à fort impact métier

- Les solutions de contournement : lorsque la résolution définitive requiert du temps, des alternatives temporaires permettent de maintenir une continuité partielle

- La communication proactive : informer les utilisateurs et les parties prenantes des impacts attendus et des délais estimés réduit la frustration et permet l’activation de plans de continuité

Garantir la continuité et la disponibilité des services

La gestion des incidents s’inscrit dans une perspective plus large de continuité de service. Elle constitue la première ligne de défense lorsque des interruptions surviennent, mais contribue également à renforcer la résilience globale du SI.

Cette contribution s’opère de plusieurs manières :

- Apprentissage continu : chaque incident résolu enrichit la base de connaissances et améliore la capacité de réaction future

- Détection précoce : les systèmes de surveillance permettent souvent d’identifier et de traiter des incidents potentiels avant qu’ils n’affectent les utilisateurs

- Alimentation de la gestion des problèmes : l’analyse des incidents récurrents déclenche des investigations de fond pour éliminer les causes structurelles

Préserver la satisfaction et la confiance des utilisateurs

La perception de la qualité du service IT par les utilisateurs se construit largement sur leur expérience lors des incidents. Une résolution rapide, une communication transparente et un accompagnement professionnel transforment une situation potentiellement frustrante en démonstration de compétence.

À l’inverse, une gestion défaillante des incidents érode rapidement la confiance : délais de réponse excessifs, manque de communication, sensation d’être laissé sans solution. Cette perte de confiance se traduit par des contournements (shadow IT), une démotivation des équipes et une remise en cause du rôle stratégique de la direction IT.

Pour les organisations ayant externalisé tout ou partie de leur support, la gestion des incidents constitue le principal point de contact entre le fournisseur et les utilisateurs. La qualité de ce processus détermine donc directement la perception de la valeur du service fourni.

3. Le cycle de vie d’un incident

Détection et enregistrement

Tout incident débute par sa détection, qui peut s’opérer selon plusieurs canaux :

Remontée utilisateur : un collaborateur contacte le service desk par téléphone, email, portail self-service ou chat pour signaler un dysfonctionnement. Cette détection humaine représente encore la majorité des cas dans de nombreuses organisations.

Alertes automatisées : les outils de supervision (monitoring) détectent des anomalies avant même que les utilisateurs ne les perçoivent : seuils de performance dépassés, services non répondants, erreurs applicatives récurrentes.

Détection par les équipes techniques : lors d’opérations de maintenance, de déploiements ou de contrôles de routine, les équipes IT identifient des dysfonctionnements.

L’enregistrement systématique de chaque incident constitue un prérequis fondamental. Cet enregistrement capture les informations essentielles : description du dysfonctionnement, utilisateur impacté, service concerné, date et heure de survenance, symptômes observés. Sans cette traçabilité, aucun suivi structuré ni aucune analyse ultérieure ne sont possibles.

Exemple concret : dans une entreprise de distribution, un collaborateur signale via le portail self-service que le logiciel de gestion des stocks ne lui permet plus de valider ses saisies. L’outil ITSM crée automatiquement un ticket d’incident, enregistre l’horodatage, associe le service métier concerné (logistique) et déclenche une notification vers l’équipe de support.

Classification et priorisation

Une fois l’incident enregistré, il doit être qualifié selon plusieurs dimensions :

Catégorisation : à quel domaine appartient l’incident (infrastructure, application, réseau, poste de travail) ? Cette classification permet d’orienter le ticket vers l’équipe compétente et facilite les analyses statistiques ultérieures.

Priorisation : quelle urgence de traitement requiert cet incident ? Cette priorisation résulte de la combinaison de deux facteurs :

- L’impact : combien d’utilisateurs sont affectés ? Quels processus métier sont impactés ? Quels sont les enjeux business associés ?

- L’urgence : dans quel délai le service doit-il être rétabli pour éviter des conséquences graves ?

Cette étape détermine l’allocation des ressources et les engagements de délai (SLA). Une priorisation erronée peut conduire à traiter un incident mineur en urgence tandis qu’une panne critique reste en attente.

Exemple concret : l’incident sur le logiciel de gestion des stocks est catégorisé en « Application métier – Logistique » et priorisé P2 (priorité élevée mais non critique) car il impacte un service essentiel mais dispose d’une solution de contournement temporaire (saisie manuelle sur tableur).

Diagnostic initial

Le diagnostic initial vise à identifier rapidement la nature du dysfonctionnement et à déterminer si une solution connue existe. Cette phase s’appuie fortement sur :

La base de connaissances : des incidents similaires ont-ils déjà été résolus ? Existe-t-il une procédure documentée ?

Les compétences de niveau 1 : l’équipe du service desk peut-elle résoudre directement ou doit-elle escalader ?

Les outils de diagnostic : tests de connectivité, vérification des logs, contrôle des configurations standards.

L’objectif consiste à résoudre le maximum d’incidents au premier niveau de support (résolution en N1), ce qui optimise les coûts et les délais. Les statistiques ITSM montrent qu’une organisation mature résout entre 70% et 80% des incidents au niveau 1.

Exemple concret : l’analyste du service desk consulte la base de connaissances et identifie qu’un correctif a été déployé la veille sur le logiciel de gestion des stocks. Il vérifie que l’utilisateur dispose bien de la dernière version et identifie que son poste n’a pas reçu la mise à jour automatique.

Escalade fonctionnelle et hiérarchique

Lorsque le diagnostic initial ne permet pas une résolution directe, l’incident doit être transféré vers un niveau de compétence supérieur. L’escalade peut prendre deux formes :

Escalade fonctionnelle : transfert de l’incident vers une équipe spécialisée possédant l’expertise technique nécessaire (N2, N3, éditeur applicatif, expert infrastructure). Cette escalade suit une logique de compétences croissantes.

Escalade hiérarchique : remontée managériale activée lorsqu’un incident dépasse les délais SLA convenus, nécessite des arbitrages de ressources ou requiert des décisions de niveau direction.

Les circuits d’escalade doivent être clairement documentés, avec des critères objectifs de déclenchement et des délais maximaux à chaque niveau. L’absence de règles d’escalade génère des pertes de temps critiques et des impacts business prolongés.

Exemple concret : l’analyste N1 escalade l’incident vers l’équipe applicative N2 responsable du logiciel de gestion des stocks. Simultanément, comme le délai SLA de 4 heures approche sans résolution, une escalade hiérarchique automatique informe le responsable du service desk et le responsable logistique métier.

Résolution et rétablissement

La résolution correspond à l’action technique permettant de rétablir le fonctionnement normal du service. Elle peut prendre différentes formes :

Correction définitive : élimination de la cause de l’incident (correction de configuration, remplacement matériel, application d’un correctif logiciel).

Solution de contournement : mise en place d’une alternative temporaire permettant aux utilisateurs de poursuivre leurs activités en attendant une correction définitive. Cette approche est privilégiée lorsque l’urgence de rétablissement l’emporte sur la correction de fond.

Restauration : retour à un état antérieur stable (restauration de sauvegarde, rollback de version).

Le rétablissement ne se limite pas à l’action technique : il inclut la vérification que le service fonctionne effectivement du point de vue utilisateur et que les impacts métier sont résorbés.

Exemple concret : l’équipe N2 déploie manuellement la mise à jour sur le poste de l’utilisateur, vérifie le bon fonctionnement de la validation des saisies, et demande à l’utilisateur de confirmer que son problème est résolu. La correction définitive consistera ultérieurement à investiguer pourquoi la mise à jour automatique a échoué.

Clôture et communication

La clôture formelle de l’incident intervient après validation de la résolution. Cette étape comprend :

Confirmation utilisateur : vérification que l’utilisateur peut effectivement reprendre son activité normale.

Documentation : enrichissement de la base de connaissances avec la solution appliquée pour faciliter le traitement d’incidents similaires futurs.

Catégorisation finale : mise à jour éventuelle de la classification si le diagnostic a révélé une nature différente de l’incident initial.

Communication de clôture : information de toutes les parties prenantes concernées (utilisateur, management, équipes ayant contribué).

Cette phase de clôture, parfois négligée dans les organisations pressées, conditionne pourtant la qualité des analyses ultérieures et la capitalisation d’expérience.

4. Priorisation et accords de niveau de service (SLA)

Matrice de priorité : impact × urgence

La priorisation rigoureuse des incidents constitue un facteur clé de performance opérationnelle. Le modèle standard combine deux dimensions pour déterminer le niveau de priorité :

Impact : mesure l’étendue des conséquences sur l’organisation

- Impact critique : interruption totale d’un service critique affectant l’ensemble des utilisateurs ou des clients

- Impact élevé : dysfonctionnement significatif impactant un service important ou un nombre substantiel d’utilisateurs

- Impact moyen : perturbation affectant un service secondaire ou un nombre limité d’utilisateurs

- Impact faible : gêne mineure avec impact négligeable sur les opérations

Urgence : détermine la rapidité de traitement nécessaire

- Urgence critique : résolution requise immédiatement pour éviter des conséquences graves

- Urgence élevée : résolution nécessaire rapidement pour limiter l’extension des impacts

- Urgence moyenne : résolution souhaitable dans un délai standard

- Urgence faible : résolution pouvant être différée sans conséquence majeure

La combinaison de ces deux critères produit une matrice de priorité, généralement structurée en 4 ou 5 niveaux (P1 à P5 ou Critique, Haute, Moyenne, Basse). Cette standardisation permet une allocation objective des ressources et une prévisibilité des délais de traitement.

Exemple de matrice :

- Impact critique + Urgence critique = Priorité P1 (Critique)

- Impact critique + Urgence élevée = Priorité P2 (Haute)

- Impact moyen + Urgence moyenne = Priorité P3 (Moyenne)

- Impact faible + Urgence faible = Priorité P4 (Basse)

Rôle des SLA dans la gestion des incidents

Les Service Level Agreements (SLA) définissent les engagements contractuels de délai et de qualité pour le traitement des incidents. Ils constituent le cadre de référence entre le fournisseur IT (interne ou externe) et les bénéficiaires du service.

Un SLA typique en gestion des incidents spécifie :

Délai de prise en charge : temps maximal entre l’enregistrement de l’incident et la première intervention de l’équipe support.

Délai de résolution : temps maximal pour rétablir le service, différencié selon les niveaux de priorité.

Taux de résolution au premier niveau : pourcentage d’incidents résolus sans escalade.

Disponibilité du service : pourcentage de temps pendant lequel le service doit être opérationnel.

Les SLA ne se limitent pas à des contraintes techniques : ils traduisent les besoins métier en engagements mesurables et créent une accountability claire. Pour les organisations, ils constituent également un levier de pilotage de la performance et de gouvernance des services IT.

Exemple concret : une banque définit un SLA de 15 minutes de prise en charge et 1 heure de résolution pour les incidents P1 affectant les systèmes bancaires critiques, contre 4 heures de prise en charge et 2 jours de résolution pour les incidents P4 sur les outils bureautiques standards.

Distinction entre SLA, SLO et OLA

Ces trois concepts, souvent confondus, jouent des rôles complémentaires dans la gestion des services :

SLA (Service Level Agreement) : accord formel entre le fournisseur IT et le client/utilisateur, définissant les engagements de niveau de service. Orientation externe ou business.

SLO (Service Level Objective) : objectif interne de performance que le fournisseur IT se fixe, généralement plus exigeant que le SLA pour se donner une marge de sécurité. Orientation interne.

OLA (Operational Level Agreement) : accord entre équipes internes ou entre le fournisseur IT et ses sous-traitants, spécifiant les contributions de chacun à l’atteinte des SLA. Orientation organisationnelle.

Cette articulation en cascade garantit l’alignement entre engagements clients, objectifs internes et capacités opérationnelles.

Risques d’une mauvaise priorisation

Une priorisation inadéquate des incidents génère des conséquences multiples :

Allocation inefficace des ressources : traiter en urgence des incidents mineurs pendant qu’une panne critique attend mobilise les compétences sur les mauvais sujets.

Non-respect des SLA : des incidents prioritaires non traités dans les délais engendrent des pénalités contractuelles et une dégradation de la relation client.

Frustration utilisateurs : percevoir qu’un problème grave n’est pas traité en priorité érode la confiance et génère une escalade hiérarchique conflictuelle.

Dégradation de la performance globale : l’absence de priorisation claire conduit à un mode « pompier » où les équipes réagissent au bruit plutôt qu’aux enjeux réels.

Les organisations matures investissent dans la formation des équipes à l’évaluation d’impact, l’automatisation de la priorisation via des règles métier, et la révision régulière des critères pour garantir leur pertinence face à l’évolution du contexte business.

5. Outils et automatisation de la gestion des incidents

Solutions ITSM et plateformes de ticketing

Les outils ITSM (IT Service Management) constituent l’infrastructure technologique supportant la gestion des incidents. Ces plateformes, qu’il s’agisse de solutions leaders comme ServiceNow, BMC Remedy, Jira Service Management ou d’alternatives open-source comme GLPI, centralisent l’ensemble du cycle de vie des incidents.

Leurs fonctionnalités essentielles incluent :

Enregistrement et traçabilité : capture automatisée de toutes les informations relatives à un incident, horodatage de chaque action, historique complet consultable.

Routage intelligent : affectation automatique des incidents aux équipes compétentes selon des règles de catégorisation.

Gestion des SLA : suivi en temps réel des délais, alertes proactives avant dépassement, tableaux de bord de performance.

Base de connaissances intégrée : documentation des solutions, suggestions automatiques de résolutions basées sur la similarité des symptômes.

Workflow configurable : automatisation des processus d’escalade, de validation, de communication selon les règles métier spécifiques de l’organisation.

L’adoption d’un outil ITSM structuré transforme radicalement la capacité de gestion des incidents, en remplaçant les approches artisanales (emails, tableurs) par un système industrialisé garantissant cohérence et traçabilité.

Portails self-service et expérience utilisateur

L’évolution des attentes utilisateur, façonnées par les expériences digitales grand public, pousse les organisations à moderniser leurs interfaces de déclaration d’incidents. Les portails self-service modernes proposent :

Déclaration intuitive : formulaires guidés, assistants conversationnels (chatbots), suggestion automatique de catégories selon les mots-clés saisis.

Suivi en temps réel : visibilité permanente sur l’état d’avancement de l’incident, notifications automatiques lors de chaque progression.

Résolution autonome : accès direct à une base de connaissances permettant de résoudre soi-même les problèmes fréquents sans ouvrir de ticket.

Canal omnicanal : possibilité de déclarer via web, mobile, email, téléphone avec synchronisation automatique.

Cette approche self-service génère un double bénéfice : amélioration de la satisfaction utilisateur par une autonomie accrue et réduction de la charge du service desk par la déflection des incidents standards vers l’auto-résolution.

Exemple concret : une entreprise de conseil équipe son portail d’un chatbot utilisant l’IA pour qualifier les demandes. Un collaborateur signalant « problème d’impression » reçoit immédiatement des suggestions de solutions courantes (vérifier la connexion réseau, redémarrer le spooler). Si aucune ne résout son problème, un ticket est créé automatiquement avec toutes les informations collectées durant l’échange.

Automatisation de la détection et de la résolution

L’automatisation révolutionne progressivement la gestion des incidents en agissant à deux niveaux :

Détection proactive : les systèmes de monitoring supervisent en continu les infrastructures, applications et services. Ils détectent des anomalies avant que les utilisateurs ne les perçoivent : saturation disque approchant un seuil critique, dégradation progressive des temps de réponse, services tombés en erreur.

Résolution automatisée : pour certaines catégories d’incidents récurrents et bien documentés, des scripts ou des workflows automatisés peuvent déclencher directement les actions correctives : redémarrage de services, purge de fichiers temporaires, réinitialisation de mots de passe, réallocation de ressources.

Cette automatisation ne vise pas à remplacer les équipes humaines mais à leur permettre de se concentrer sur les incidents complexes à forte valeur ajoutée, tandis que les situations standard sont traitées instantanément et systématiquement.

Les bénéfices mesurables incluent la réduction drastique des temps de résolution pour les incidents automatisables (de plusieurs heures à quelques minutes), la disponibilité 24/7 sans intervention humaine, et la cohérence absolue du traitement.

AIOps et intelligence artificielle appliquée aux incidents

L’AIOps (Artificial Intelligence for IT Operations) représente la frontière avancée de l’automatisation, en appliquant des techniques d’intelligence artificielle et de machine learning à la gestion opérationnelle IT.

Ses applications en gestion des incidents comprennent :

Analyse prédictive : identification de patterns annonçant des incidents futurs, permettant une intervention préventive avant la panne effective.

Corrélation d’événements : lorsque des centaines d’alertes surviennent simultanément suite à une défaillance infrastructure, l’AIOps identifie la cause racine commune et évite la création de dizaines de tickets redondants.

Diagnostic intelligent : analyse des symptômes et suggestion automatique de causes probables et de solutions basées sur l’historique des incidents similaires.

Priorisation dynamique : ajustement en temps réel de la priorité des incidents selon le contexte métier (période de clôture comptable, lancement commercial, etc.).

Chatbots conversationnels avancés : interaction en langage naturel pour la déclaration, la qualification et la résolution guidée des incidents.

Bien que ces technologies soient encore en phase de maturation dans de nombreuses organisations, les précurseurs observent des gains significatifs : réduction de 30 à 50% du volume d’incidents traités manuellement, amélioration de 20 à 40% des délais de résolution, meilleure satisfaction utilisateur grâce à la proactivité.

6. Facteurs clés de succès et erreurs fréquentes

Erreur n°1 : réaction émotionnelle sans analyse structurée

Face à un incident critique, la pression exercée par les utilisateurs impactés et le management peut conduire les équipes IT à des réactions précipitées. Cette urgence émotionnelle se traduit par des actions non coordonnées, des tentatives de résolution multiples et simultanées par différents intervenants, l’absence de traçabilité des actions entreprises.

Cette approche génère plusieurs risques : aggravation de la situation par des interventions contradictoires, impossibilité de capitaliser l’expérience faute de documentation, difficultés à identifier la solution ayant effectivement résolu l’incident, épuisement des équipes par un mode « crise » permanent.

La discipline méthodologique, même en situation de stress, constitue un facteur clé de succès. Respecter le processus établi – enregistrement, qualification, diagnostic structuré, traçabilité des actions – permet paradoxalement une résolution plus rapide et plus fiable.

Erreur n°2 : absence de standardisation et de documentation

De nombreuses organisations fonctionnent avec des pratiques hétérogènes selon les équipes, les sites ou les périodes. Chaque analyste développe sa propre méthode de traitement, la documentation reste minimale ou inexistante, la base de connaissances n’est pas maintenue.

Cette absence de standardisation produit des résultats variables selon l’intervenant sollicité, une impossibilité de mesurer objectivement la performance, des difficultés lors des passations (congés, turnover), une perte de temps considérable à « réinventer la roue » pour chaque incident récurrent.

L’investissement dans la formalisation des processus, la documentation systématique des résolutions et la maintenance d’une base de connaissances génère des bénéfices exponentiels : montée en compétence accélérée des nouveaux collaborateurs, homogénéité de la qualité de service, optimisation continue par identification des best practices.

Erreur n°3 : communication insuffisante avec les utilisateurs

L’une des sources principales de frustration utilisateur ne réside pas dans l’incident lui-même mais dans le manque de visibilité sur son traitement. Un incident non résolu mais dont le statut est régulièrement communiqué génère moins d’insatisfaction qu’un incident en cours de traitement mais sur lequel l’utilisateur n’obtient aucune information.

Les organisations performantes établissent des règles strictes de communication :

Accusé de réception systématique : confirmation immédiate de la prise en compte de la déclaration avec numéro de ticket et délai estimé.

Updates réguliers : information proactive sur l’avancement, même si aucune résolution n’est encore identifiée (« votre incident est en cours d’investigation par l’équipe spécialisée »).

Communication de résolution : explication de la cause et des actions correctives, pas simplement « votre incident est résolu ».

Communication proactive en cas d’incident majeur : information de tous les utilisateurs potentiellement impactés avant même qu’ils ne signalent le problème.

Cette transparence construit la confiance et positionne l’IT comme un partenaire fiable plutôt que comme une fonction opaque.

Erreur n°4 : négligence de la priorisation et du respect des SLA

Certaines organisations traitent tous les incidents selon le principe « premier arrivé, premier servi » ou selon le niveau de pression exercé par l’utilisateur. Cette approche conduit inévitablement à des situations où des incidents critiques attendent tandis que des demandes mineures sont traitées.

Le non-respect chronique des SLA érode progressivement la crédibilité de la fonction IT et conduit à des escalades hiérarchiques fréquentes. À l’inverse, un respect rigoureux des engagements, mesuré et communiqué via des tableaux de bord, renforce la position stratégique de l’IT.

Bonnes pratiques pour une gestion efficace et durable

Les organisations leaders en gestion des incidents partagent des caractéristiques communes :

Gouvernance claire : processus formalisés, rôles et responsabilités définis, circuits d’escalade documentés.

Outillage adapté : ITSM moderne, intégration avec les systèmes de monitoring, portail self-service intuitif.

Culture d’amélioration continue : analyse régulière des tendances d’incidents, identification des causes racines récurrentes, capitalisation d’expérience via la base de connaissances.

Formation continue : développement des compétences techniques mais aussi des soft skills (communication, gestion du stress, empathie utilisateur).

Mesure de la performance : KPI suivis régulièrement (MTTR, taux de résolution N1, respect SLA, satisfaction utilisateur), revue de performance périodique avec le management.

Collaboration transverse : coopération étroite entre gestion des incidents, gestion des problèmes, gestion des changements pour une approche holistique de la qualité de service.

7. Gestion des incidents et création de valeur business

Réduction des interruptions et des pertes de productivité

Chaque minute d’indisponibilité d’un système critique se traduit directement en perte de productivité mesurable. Dans un centre de relation client, une panne du CRM immobilise instantanément des dizaines de conseillers. Dans un entrepôt logistique, l’indisponibilité du WMS paralyse les opérations de préparation et d’expédition.

Une gestion performante des incidents réduit drastiquement ces temps d’arrêt via :

La détection précoce : identifier et traiter un dysfonctionnement avant qu’il n’impacte les utilisateurs finaux.

La résolution accélérée : processus optimisés, base de connaissances riche, automatisation des actions récurrentes.

Les solutions de contournement : maintien d’une continuité de service même lorsque la résolution définitive requiert du temps.

Les organisations mesurant rigoureusement le coût des interruptions constatent des retours sur investissement significatifs de leurs programmes d’amélioration de la gestion des incidents : réduction de 30 à 60% des temps d’indisponibilité, économies mesurables en millions d’euros pour les grandes structures.

Amélioration de la qualité de service perçue

La qualité d’un service IT ne se mesure pas uniquement par ses performances techniques en situation nominale, mais également par sa capacité à gérer les situations dégradées. Les utilisateurs jugent le service sur :

La réactivité : rapidité de prise en charge de leurs demandes.

La transparence : visibilité sur l’avancement et les délais.

La fiabilité : respect des engagements pris.

L’expertise : compétence démontrée dans la résolution.

Une gestion professionnelle des incidents contribue directement à chacune de ces dimensions. Elle transforme une situation potentiellement négative (la panne) en opportunité de démontrer la valeur du service IT.

Les enquêtes de satisfaction montrent que les utilisateurs ayant vécu une résolution d’incident rapide et bien gérée expriment souvent une satisfaction supérieure aux utilisateurs n’ayant rencontré aucun problème. Ce paradoxe souligne l’importance stratégique de l’excellence en gestion des incidents.

Contribution à la satisfaction et à la fidélisation des utilisateurs

Dans un contexte où les organisations font face à une pénurie de compétences IT et où l’expérience employé devient un facteur de rétention critique, la qualité de service IT joue un rôle significatif. Des outils fonctionnant de manière fiable, des incidents résolus rapidement, un support accessible et compétent contribuent à la satisfaction globale des collaborateurs.

Pour les entreprises proposant des services digitaux à leurs clients finaux, la gestion des incidents impacte directement la satisfaction client et donc la fidélisation. Une plateforme e-commerce instable, une application mobile dysfonctionnelle, un service client incapable de traiter les demandes par défaillance système : autant de sources de départ vers la concurrence.

L’investissement dans une gestion d’excellence des incidents constitue donc un levier de différenciation concurrentielle et de préservation de la valeur client.

La gestion des incidents comme indicateur de maturité IT

La capacité d’une organisation à gérer ses incidents révèle son niveau de maturité globale en management des services IT. Les organisations immatures se caractérisent par une approche réactive et chaotique : incidents non enregistrés systématiquement, pas de priorisation claire, équipes submergées en mode pompier permanent, absence de capitalisation d’expérience.

Les organisations matures démontrent une approche structurée : processus formalisés et documentés, outillage professionnel, indicateurs de performance suivis régulièrement, culture d’amélioration continue, équilibre entre réactivité et proactivité.

Cette maturité se mesure via des modèles reconnus comme ITIL, COBIT ou des frameworks de maturité spécifiques. Les évaluations périodiques permettent d’identifier les axes de progression et de positionner l’organisation par rapport aux benchmarks sectoriels.

Pour les directions générales, le niveau de maturité en gestion des incidents constitue un indicateur fiable de la robustesse opérationnelle globale et de la capacité de l’IT à soutenir les ambitions business.

Impact financier mesurable

Au-delà des aspects qualitatifs, la gestion des incidents génère des impacts financiers directs quantifiables :

Réduction des coûts directs : moins de temps passé par les équipes techniques sur des incidents récurrents résolubles par automatisation ou documentation.

Réduction des coûts indirects : limitation des pertes de productivité utilisateur, préservation du chiffre d’affaires lors d’incidents sur systèmes commerciaux.

Optimisation des investissements : l’analyse des tendances d’incidents oriente les décisions d’infrastructure (remplacement d’équipements obsolètes générant trop d’incidents, montées en charge anticipées).

Réduction des pénalités contractuelles : respect des SLA avec clients externes ou partenaires.

Les organisations leaders construisent des business cases démontrant le retour sur investissement de leurs programmes d’amélioration continue, légitimant ainsi les ressources allouées à la professionnalisation de ce processus critique.

Synthèse exécutive

Messages clés pour les décideurs

La gestion des incidents représente bien plus qu’un processus technique de support : elle constitue un levier stratégique de performance opérationnelle, de satisfaction utilisateur et de résilience organisationnelle.

Premier enseignement : chaque minute d’indisponibilité génère des coûts directs et indirects mesurables. Investir dans une gestion structurée des incidents produit un retour sur investissement démontrable via la réduction des temps d’arrêt, l’optimisation de la productivité et la préservation de la qualité de service.

Deuxième enseignement : la rapidité de résolution ne résulte pas d’une culture de l’urgence mais d’une approche méthodique combinant processus clairs, outils adaptés, compétences actualisées et capitalisation d’expérience. Les organisations les plus performantes résolvent 70 à 80% des incidents au premier niveau de support grâce à cette structuration.

Troisième enseignement : la distinction claire entre incident, problème et demande de service permet d’allouer les ressources de manière optimale. Traiter tout comme un incident génère de l’inefficacité ; intégrer cette logique processuelle améliore significativement les résultats.

Quatrième enseignement : la technologie (ITSM, automatisation, AIOps) démultiplie l’efficacité mais ne remplace pas la gouvernance. Les outils les plus avancés échouent en l’absence de processus formalisés, de rôles définis et de culture d’amélioration continue.

Cinquième enseignement : la communication avec les utilisateurs constitue un facteur de succès aussi critique que la résolution technique. Transparence, proactivité et professionnalisme transforment une situation problématique en démonstration de valeur.

Indicateurs de performance essentiels à suivre

Pour piloter efficacement la gestion des incidents, les directions doivent suivre un ensemble d’indicateurs équilibrés :

MTTR (Mean Time To Restore) : temps moyen de rétablissement du service, indicateur de performance opérationnelle.

Taux de respect des SLA : pourcentage d’incidents résolus dans les délais contractuels, indicateur de fiabilité.

Taux de résolution N1 : proportion d’incidents résolus au premier niveau, indicateur d’efficacité processuelle.

Volume d’incidents récurrents : nombre d’incidents identiques se reproduisant, indicateur de qualité des résolutions et lien avec la gestion des problèmes.

Satisfaction utilisateur : score de satisfaction post-résolution, indicateur de perception de la valeur.

Disponibilité des services : pourcentage de temps où les services sont opérationnels, indicateur de fiabilité globale.

Ces indicateurs doivent être suivis régulièrement, analysés pour identifier les tendances et communiqués aux parties prenantes via des tableaux de bord accessibles.

Prochaines étapes recommandées

Pour les organisations souhaitant professionnaliser leur gestion des incidents, un parcours structuré peut être envisagé :

Phase 1 – Diagnostic : évaluer la maturité actuelle via un audit des pratiques, identifier les écarts par rapport aux standards ITIL, mesurer les indicateurs de performance actuels.

Phase 2 – Fondations : formaliser les processus de base, déployer ou optimiser l’outillage ITSM, définir les SLA en cohérence avec les besoins métier, former les équipes aux bonnes pratiques.

Phase 3 – Optimisation : enrichir la base de connaissances, automatiser les incidents récurrents, développer les capacités de self-service, intégrer les systèmes de monitoring pour la détection proactive.

Phase 4 – Excellence : déployer des capacités AIOps, intégrer pleinement gestion des incidents et gestion des problèmes, mettre en place une culture d’amélioration continue, atteindre des standards de classe mondiale.

Cette progression par étapes permet d’ancrer durablement les changements tout en générant des résultats mesurables à chaque phase.

Vision stratégique

Dans un environnement où la dépendance aux systèmes d’information ne cesse de croître, où la digitalisation transforme tous les secteurs, où les utilisateurs développent des attentes toujours plus élevées, la gestion des incidents évolue d’une fonction technique de support vers une composante essentielle de la stratégie opérationnelle.

Les organisations qui excellent dans ce domaine ne se contentent pas de « gérer les pannes » : elles construisent une résilience systémique, développent une culture de service orientée utilisateur, et positionnent l’IT comme un partenaire business fiable et proactif.

Pour les dirigeants, comprendre et soutenir cette transformation constitue un investissement stratégique dans la performance durable de l’organisation.

Mots-clés

gestion des incidents, ITIL 4, incident management, service desk, ITSM, continuité de service, SLA, disponibilité IT, résolution incident, support informatique, escalade incident, priorisation incidents, AIOps, automatisation IT, performance opérationnelle